迪赛佳特威胁主动防御系统

一. 概述

1. 网络威胁新的变化

在当今瞬息万变的信息时代,所有行业越来越依赖日益互联的各种网络,政府、金融、企业以及个人的重要信息都存储在数据中心,这将面临着网络安全带来的严峻挑战。

无论是窃取私人信息还是破坏他人声誉,无论是摧毁政府关键基础设施还是让企业处于风险之中,当今的网络犯罪分子正在不断试探网络的安全性和适应性的底线。尽管技术的发展,随着计算能力、存储能力的大幅度提升,同时“南北”向流量通过边界安全防护已经得到极大的保护,但是“东西”流量(内部边界)的安全,始终是安全防护最薄弱的地方。

内部攻击成为了内部安全最大的风险。2017年开始的勒索病毒更是撕开了“东西”向流量防护的缺口,任意攻击破坏,给内网安全带来了极大的风险。

2. 迪赛佳特内网病毒主动防御系统的产生

当前网络安全的防御设备,一般包括防火墙、入侵防御系统、防毒墙、Web应用防火墙等安全设备都部署在网络的出口位置或者某个网络区域的边界处,无法对内网“东西”向网络流量做过滤与访问控制。一旦攻击者利用0day漏洞或者加密协议对攻击载荷进行传输,传统的“东西”向安全设备就无法对攻击进行拦截,导致来自内网的攻击没有较好的防御手段。

仅依靠防火墙、网关、IPS、IDS、WAF、APT等传统的被动式防御手段已经难以应对当前网络人为攻击,且容易被攻击者及勒索病毒利用,扫描漏洞、打补丁的传统思路已不利于整体安全。随着等保2.0体系、可信计算体系3.0的提出,在整个安全管理理念上做出了非常深刻的变革,在这样的背景下,应运而生了迪赛可信交换防御系统―Decijet SwitchWall。

3. 迪赛佳特内网病毒主动防御系统的定义

作为内网病毒主动防御系统,至少应具备以下属性:

1、 面向具体的应用场景和安全要求,对重要网络资产进行重构,形成定制化的新的可信体系结构;

2、 识别(确定可信主、客体);控制(制定可信主、客体间访问规则);报警(审计主客体访问行为,监控主客体运行时状态);

3、 能够迅速发现勒索病毒等恶意程序的行为,并有效及时的进行遏止,或将勒索病毒等恶意程序的风险控制在一个较小的范围内,如一个微隔离区域内;

4、 具备交换机的基本功能和性能。

二. 迪赛佳特内网病毒主动防御系统技术原则

1. 识别可信/非可信主客体

1.1. 自主流量建模

Decijet SwitchWall自动获取网络中的流量信息,判断各类网络资产之间的业务数据流量关系。通过一个阶段的东西向流量的自学习,并将这些信息汇总后,由策略计算绘制出一个完整的流量模型图,辅助管理者对整个内网进行管理。

技术细节:

1. 在自学习过程中,Decijet SwitchWall会根据识别策略列出相应的访问源/目的IP、端口号、数据流向;

2. 管理者通过该模型便可快速掌握网络中整个信息资产的逻辑应用关系图,同时,该模型会将可信访问、不可信访问、疑似不可信访问的主客体全部展现在管理者面前。

1.2. 非可信客体捕获(全息诱捕)

Decijet SwitchWall采用全息诱捕技术,可以在四层网络中虚拟出大量的虚拟IP和端口,从而形成海量高密度的陷阱主机,当攻击者访问陷阱主机超过设定的次数时,Decijet SwitchWall将该IP认为非可信客体。

技术细节:

1. 自动批量生成虚拟IP,并在IP上开启常用端口,如21、138、139、445、1431、1521……。生成的IP范围、数量可自定义;

2. 自动生成的IP及端口号可访问,形成诱捕陷阱主机群,与真实主机混杂;

3. 当诱捕陷阱主机群被访问超过一定阀值后,Decijet SwitchWall判定改源IP为非可信IP。 阀值默认为4次,可自定义;

4. Decijet SwitchWall可以通过旁路模式部署进行诱捕。在此模式下,微隔离功能失效。

2. 可信访问控制

2.1. 南北、东西向微隔离

通过自主流量建模后,Decijet SwitchWall会根据可信访问列表建立基于白名单的访问控制策略。把普通区域、重点区域等各种逻辑网络进行隔离,避免了不安全因素的扩散,只有合理的划分了网络区域,安全策略也可以更有效的实施。

技术细节:

1. 访问控制策略基于五元组的白名单模式,只允许某IP访问某IP的某个端口,其他皆不允许;

2. 管理员可对策略进行自定义调整:添加、开启、关闭、对五元组进行调整、重构。

2.2. 非可信客体拦截

Decijet SwitchWall通过全息诱捕技术将非可信IP捕获后,会立即对其进行拦截动作。

技术细节:

1. Decijet SwitchWall会立即拦截全息捕获的非可信IP,阻止其访问真实主机;

2. Decijet SwitchWall不会拦截非可信IP继续访问陷阱主机,继续让非可信IP对陷阱进行各种操作,不让非可信IP有所察觉,留存更多痕迹以便进一步观察和判断;

3. Decijet SwitchWall通过旁路方式部署时,可以与第三方主流交换机进行联动,当诱捕到非可信IP后,主动推送ALC到第三方交换机进行拦截、阻断。

三. 迪赛佳特内网病毒主动防御系统技术特点

1. 快速重构可信架构

大多数据中心对外提供的服务一般来说都是属于已知的,有限的,无论是实施人员还是管理人员很容易梳理清楚。但是在内网中,信息资产的种类繁多、权限不一、各类应用之间的数据交互及流向复杂、网络中存在各种私有协议和应用,要将这些内容进行完整、准确的进行梳理,需要投入大量的人力,物力,以及各业务部门、各厂商的相互协调才能顺利完成。可想而知,要完成这样一个庞大的工作,投入的人力成本、沟通成本、时间成本无疑是非常巨大的。

通过微隔离对网络东西向进行安全管控是目前有效的手段之一,而如果要进行准确的微隔离,就必须对资产进行梳理,根据业务的逻辑关系、业务之间的数据流向、协议来进行隔离,构建一个完整、准确的可信访问架构,而对于大多数管理员来说,这样的工作难度可想而知。

Decijet SwitchWall其中一大功能就是能够主动监测网络中的流量,自动梳理出内网中的资产以及各类资产的逻辑应用关系,从而快速、主动的创建出整个网络中的可信访问模版,管理员可以很方便的基于模版,根据需求调整可信访问策略,划分微隔离区域。

当业务关系发生变化,如新增业务、改变逻辑架构时,Decijet SwitchWall会进行增量学习,添加到模版中。

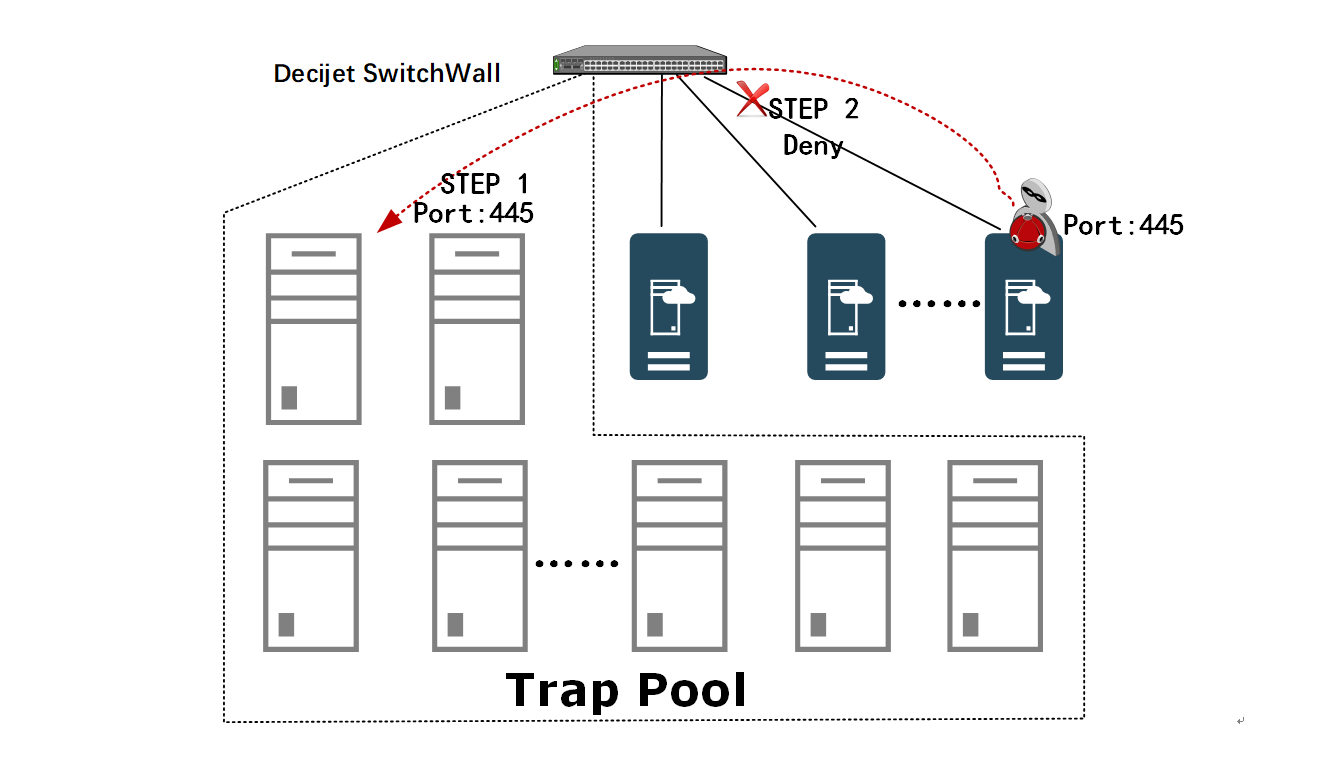

2. 诱捕技术―高密度交错式陷阱群

虚拟的陷阱主机不依靠传统的计算资源(CPU、内存)通过虚拟化方式创建,而是通过内置的网卡芯片阵列基于网络层创建,因此即便启用了大量的陷阱主机,占用Decijet SwitchWall本身的计算资源也不会超过1%。

3. 勒索病毒等恶意程序的发现和处置

基于微隔离功能,当微隔离区域中某台主机被植入了勒索病毒等恶意程序,勒索病毒只会在微隔离区域的范围内进行感染尝试,同时在可信白名单机制已经建立的情况下,如果勒索病毒利用的端口已经被屏蔽访问,那么勒索病毒无法造成更大的影响;如果勒索病毒利用的端口没有被屏蔽访问,那么勒索病毒也只能感染微隔离区域中开启该端口的其他主机,从而将勒索病毒的影响范围控制。

基于全息诱捕技术,当某台主机被植入了勒索病毒等恶意程序,当勒索病毒开始感染时,必然会去尝试感染陷阱主机,此时Decijet SwitchWall会立刻将该主机在接入的物理端口处进行阻断并在系统中告警。

通过上述的双重机制,Decijet SwitchWall可以有效的对内网中的勒索病毒等恶意程序进行有效的发现和处置。

三、联动拦截

Decijet SwitchWall支持与第三方主流交换机进行联动,当陷阱主机诱捕到非可信IP时,自动将ACL以命令行的方式推送到第三方交换机,由第三方交换机对该IP进行拦截。支持的第三方交换机包含但不限于:华为(HUAWEI)、锐捷(Ruijie)、华三(H3C)、思科(Cisco)等。

四部署方式

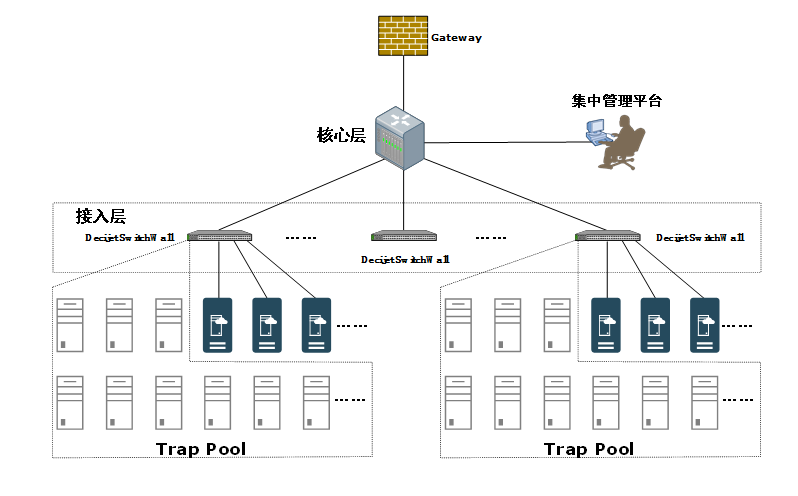

1. 接入层分布式部署(推荐部署方式)

Decijet SwitchWall以接入层交换机的角色接入网络,交换口接入真实服务器或终端,将控制节点下沉到各服务器的接入端口,实现端到端级别的微隔离功能、全息诱捕功能,多个Decijet SwitchWall可以通过集群方式进行统一管控、下发策略。如下图所示:

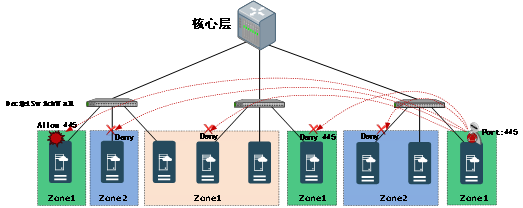

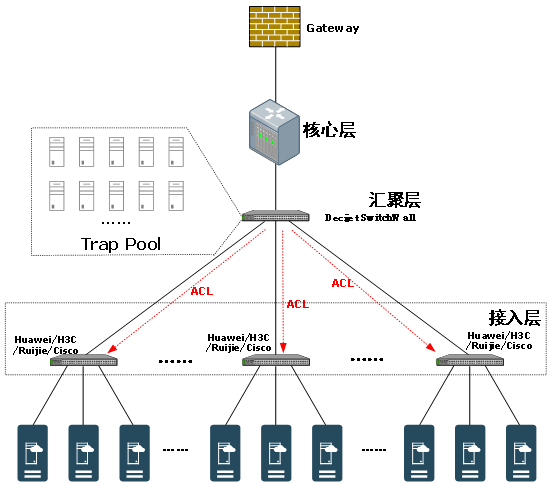

2. 汇聚层部署

Decijet SwitchWall以汇聚层交换机的角色接入网络(注1),处于核心层和汇聚层之间,可实现接入层各交换机之间的微隔离(注2)。

开启全息诱捕功能,当诱捕到非可信IP时,直接向接入层交换机发送ACL命令,由第三方交换机实现阻断该IP功能(注3)。如下图所示:

注1:此种部署方式考虑到流量较大,建议使用高端型号的Decijet SwitchWall。

注2:此种部署方式的自动建模只能针对核心层到接入层之间的流量、跨接入层交换机的流量进行自动建模,接入层交换机内部流量由于不经过汇聚层,因此无法建模。所以,微隔离策略只能控制各接入层交换机之间的流量。

注3:接收ACL命令的接入层交换机需具备ACL功能。

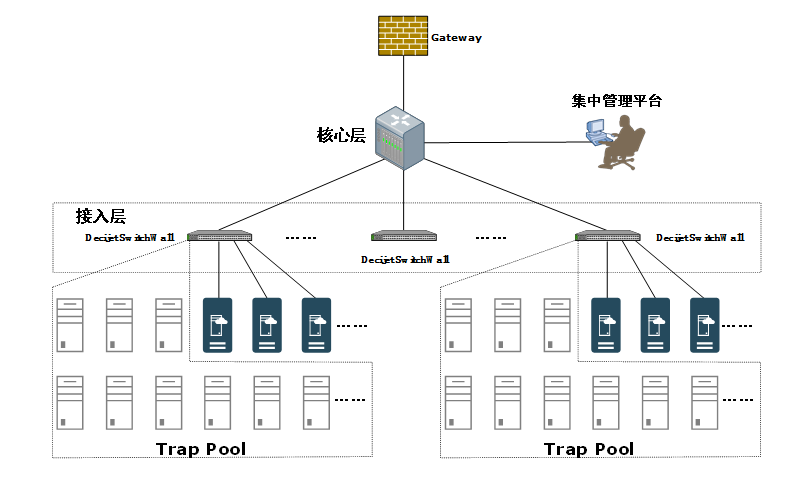

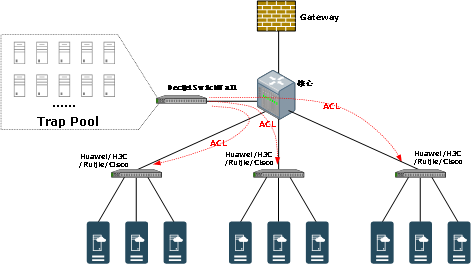

3. 旁路联动部署

Decijet SwitchWall旁路方式,开启全息诱捕功能(注1),当诱捕到非可信IP时,直接向接入层交换机发送ACL命令,由第三方交换机实现阻断该IP功能(注2)。如下图所示:

注1:此模式下,建模与微隔离功能无法实现。

注2:接收ACL命令的接入层交换机需具备ACL功能。

您目前的位置:

您目前的位置: